Если вы забыли или не знали пароль для входа в Windows 10, но Вам необходимо получить доступ к операционной системе, используйте для этого не устранённую уязвимость с подменой файлов “Sticky Keys”, которая работает во всех версиях операционных систем семейства Windows, от XP до 10.

Этим способом может воспользоваться любой начинающий пользователь, однако некоторые навыки в обращении с компьютером всё же необходимы.

Этим способом может воспользоваться любой начинающий пользователь, однако некоторые навыки в обращении с компьютером всё же необходимы.

Перед тем как приступить к взлому, необходимо на другом компьютере подготовить загрузочный диск или «флешку», с любой операционной системой будь то Linux или Windows, которая позволит получить доступ к жесткому диску.

Существует огромное количество загрузочных CD/USB дистрибутивов разных направлений, версий и размеров, например: Puppy Linux, SliTaz, Parted Magic или Аварийно загрузочный «RBCD» диск, AdminPE.

В качестве примера я использую SliTaz, имеющий минимальный размер. Скачайте, установите или запишите на CD/USB носитель. И так приступим.

1. Вставьте загрузочный диск или «флешку» в компьютер и перезагрузите его.

Предварительно необходимо выставить в БИОС возможность загрузки с CD/DVD/USB устройств. Возможно, также будет необходимо отключить функцию Secure загрузки для UEFI BIOS.

У всех загрузочных дисков, разные загрузочные меню, но суть всех начальных действий сводится к выбору различных настроек загрузки, языка и других опций. Вы можете поэкспериментировать, если загрузка по умолчанию приводит к ошибке!

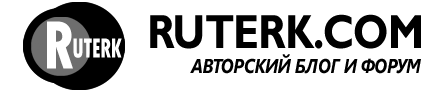

2. После загрузки рабочего стола диска SliTaz, щелкните на папке “My Documents” (1), в открывшемся проводнике выберите раздел с операционной системой Windows (2), затем перейдите последовательно в папки Windows и System32.

Если у Вас установлено несколько операционных систем выберите нужный раздел!

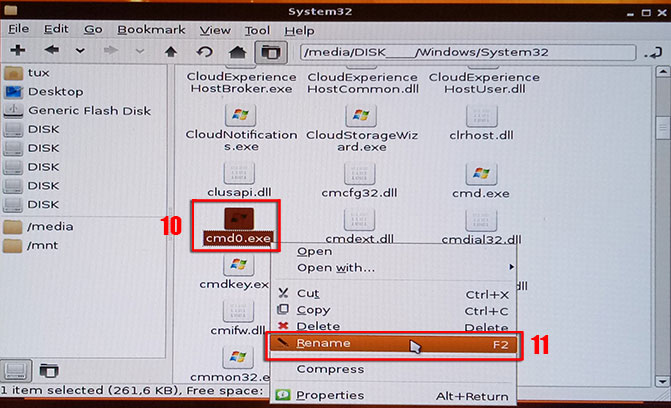

3. Найдите файл cmd.exe, выделите его и нажмите правой клавишей мышки, затем выберите пункт “Rename” (3).

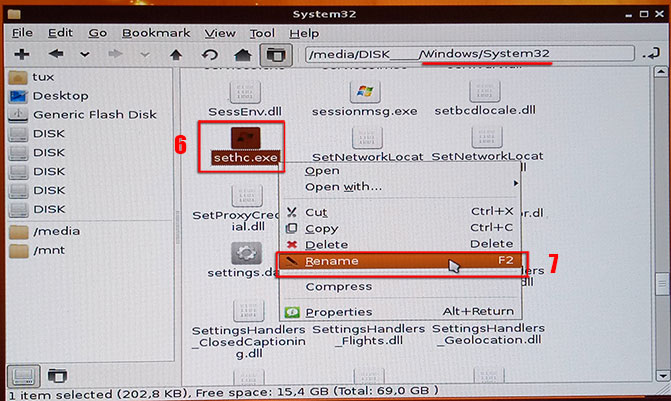

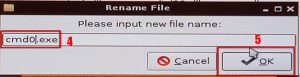

4. Переименуйте файл cmd.exe в cmd0.exe (4) и нажмите ОК (5).

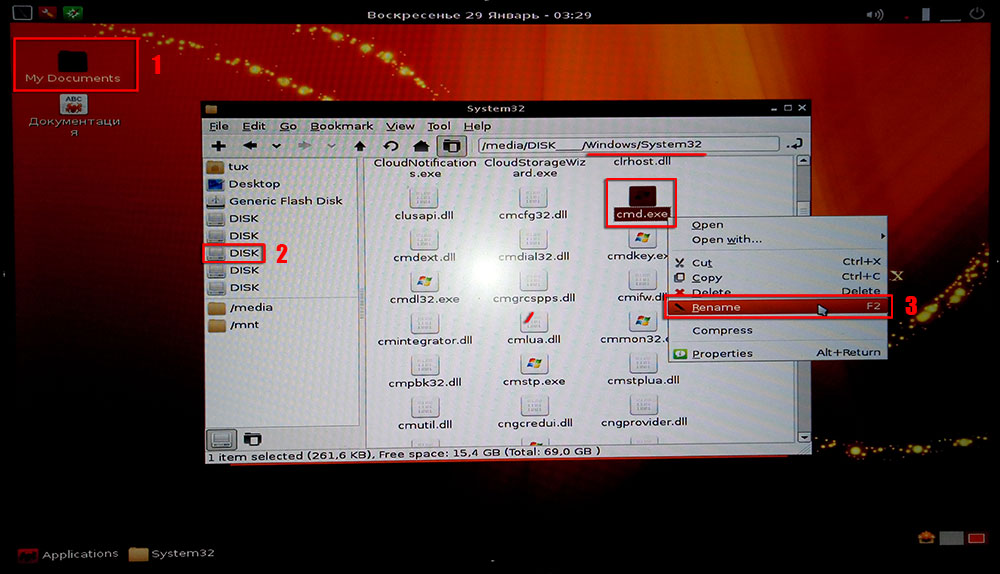

5. Повторите действия по поиску (6) и переименованию файла sethc.exe (7) в cmd.exe (8) и нажмите кнопку ОК (9).

5. Повторите действия по поиску (6) и переименованию файла sethc.exe (7) в cmd.exe (8) и нажмите кнопку ОК (9).

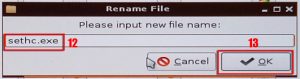

6. Повторите действия по поиску (10) и переименованию файла (11) cmd0.exe в sethc.exe (12) и нажмите кнопку ОК (13).

Суть всех предыдущих манипуляций сводилась к следующим действия по переименованию и подмене файлов.

Суть всех предыдущих манипуляций сводилась к следующим действия по переименованию и подмене файлов.

cmd.exe {переименован} cmd0.exe

sethc.exe {переименован} cmd.exe

cmd0.exe {переименован} sethc.exe

В итоге, при входе в Windows, мы запустим командную строку с системными привилегиями, позволяющей нам поменять пароль.

Всё, на этом подмена файлов завершена, можно вынуть загрузочную флешку или диск и перезагрузить компьютер для входа в Windows.

7. Загрузившись в окно ввода пароля на вход в Windows, нажмите клавишу Shift пять раз.

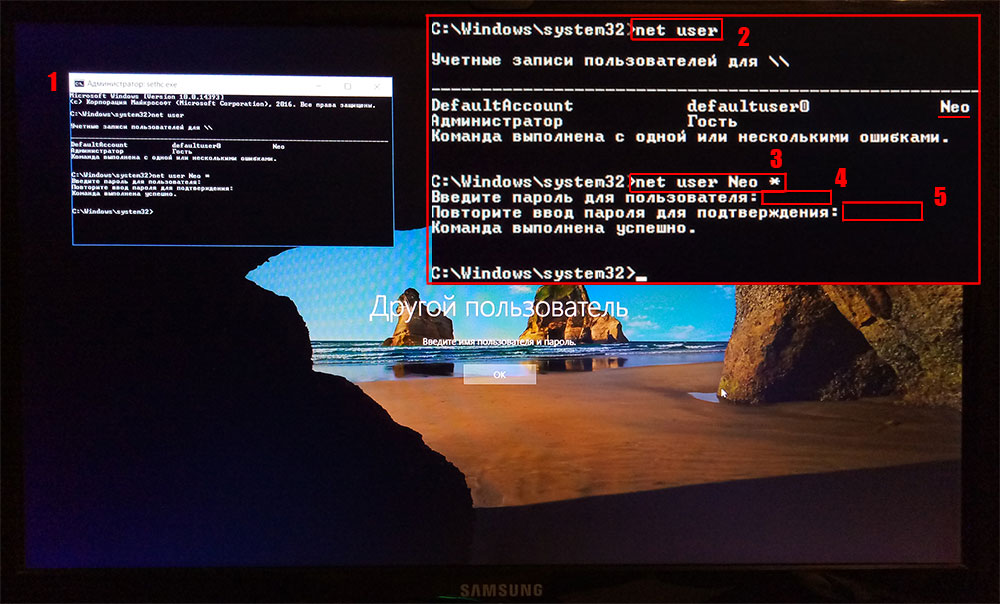

- Запустится командная строка (1).

- Введите команду: net user (2)

- Выберите пользователя, для которого необходимо поменять пароль, затем введите команду: net user Neo * (3)

- Введите новый пароль (4)

- Введите новый пароль ещё раз (5)

- Команда выполнена успешно. Закройте окно и входите в Windows с новым паролем.

Обратите внимание! При вводе команды (3), вы должны указать своего пользователя, а также то, что при вводе нового пароля ничего не отображается!

После успешного входа в Windows, не забудьте поменять (переименовать) обратно измененные файлы.

P.S Чтобы защитится от данного вида уязвимости, необходимо включить шифрование файлов, либо «запаролить» БИОС, предварительно отключив загрузку с CD/USB носителей.

Автор: Ruterk

29 января 2017 г.

Программа Rufus 2.11 — Создание загрузочного USB носителя